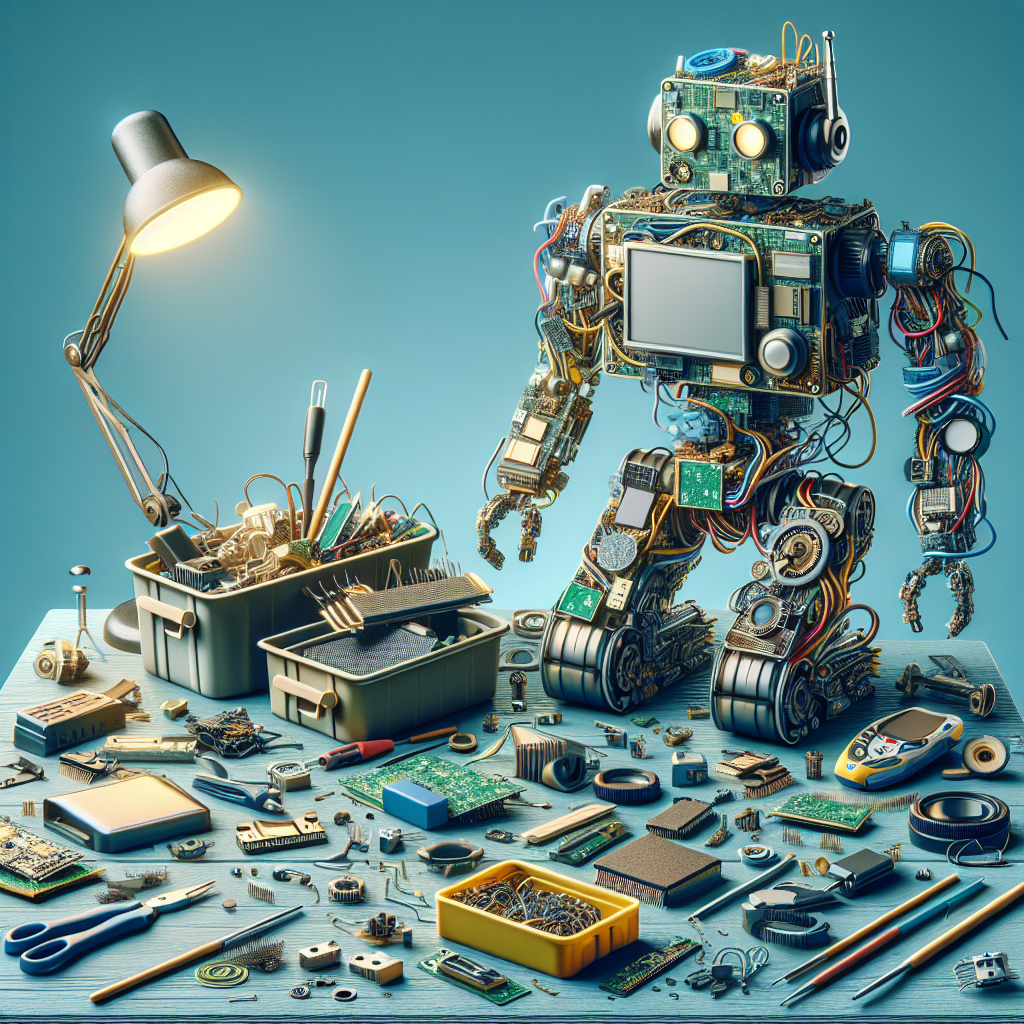

Robótica Reciclada: Transformando Lixo Eletrônico em Robôs DIY Funcionais

No mundo moderno, o lixo eletrônico, conhecido como e-lixo, tornou-se um problema crescente. Com o rápido avanço da tecnologia e a obsolescência programada dos dispositivos eletrônicos, a quantidade de e-lixo gerada anualmente é alarmante. No entanto, uma tendência inovadora está surgindo: a robótica reciclada. Este movimento transforma o e-lixo em robôs DIY funcionais, não apenas reduzindo o impacto ambiental, mas também promovendo a aprendizagem de habilidades técnicas e a criatividade.